Hackers vêm usando técnica que esconde dados roubados em imagens

Por Patricia Gnipper | 04 de Agosto de 2017 às 09h57

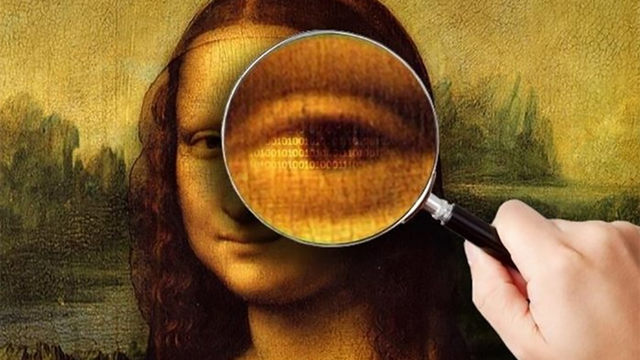

Você já ouviu falar em esteganografia? A palavra complicada, que significa “escrita escondida”, representa o uso de técnicas para ocultar uma informação dentro de outra. E hackers vêm, cada vez mais, usando essa técnica para esconder dados roubados em suas invasões dentro de imagens nos computadores de suas vítimas.

O alerta veio da Kaspersky Lab, que analisou diversas campanhas de espionagem e crimes virtuais, descobrindo várias operações de malware voltadas à espionagem virtual, além de malwares criados para roubar informações financeiras — tudo usando a esteganografia.

“Da mesma forma que nos ataques virtuais direcionados, o agente da ameaça, depois de invadir a rede atacada, se estabelece e coleta informações valiosas para depois transferi-las para o servidor de comando e controle (C&C)”, explica a companhia. Porém, em boa parte dos casos, “as soluções de segurança confiáveis ou as análises de segurança feitas por profissionais são capazes de identificar a presença do agente da ameaça na rede em cada estágio do ataque, inclusive durante a extração de dados”, pois a técnica deixa rastros como registo de conexões com um endereço IP desconhecido ou incluído em listas negras. Contudo, ao utilizar a esteganografia, detectar esses dados é um pouco mais complicado.

Ao esconder as informações roubadas em uma imagem ou vídeo, e, depois, enviar o arquivo comum para o servidor C&C, os criminosos conseguem praticar o crime sem que qualquer alarme de segurança ou tecnologia de proteção de dados sejam acionados. A imagem não sofre qualquer tipo de alteração visual, tampouco o tamanho de seu arquivo. Isso faz com que a técnica seja lucrativa para os cibercriminosos.

Três variantes

Os pesquisadores identificaram pelo menos três operações do tipo somente nos últimos meses, sendo que a técnica também vem sendo usada por criminosos virtuais regulares, além dos que atuam na espionagem virtual. Versões atualizadas de cavalos de Troia como o Zerp, ZeusVM e Triton, por exemplo, vêm sendo usadas praticando a esteganografia para ocultar seus rastros, e “isso pode ser um indício da iminente adoção dessa técnica em grande escala pelos criadores de malware, o que tornaria a detecção dessas ameaças mais complexa”, explica a empresa.

Ainda, outro fator preocupante, segundo Alexey Shulmin, pesquisador de segurança da Kaspersky Lab, é que “até o momento, não foi descoberta uma forma segura de detectar a extração de dados conduzida dessa maneira”. Segundo o especialista, “as imagens usadas pelos invasores como ferramenta de transporte das informações roubadas são muito grandes e, embora haja algoritmos que poderiam indicar o uso da técnica, sua implementação em grande escala exigiria enorme capacidade de computação e seus custos seriam proibitivos”.

Contudo, é possível identificar manualmente se uma imagem está contendo dados roubados. O problema, aqui, é que a detecção manual tem limitações, pois um analista de segurança é capaz de analisar num número limitado de imagens, uma a uma.