Hospitais, bancos, companhias aéreas e diversas outras organizações foram prejudicadas pelo Petya, inclusive no Brasil. Na tentativa de recuperar rapidamente os arquivos sequestrados, muitas instituições estão pagando o resgate exigido pelo ransomware. Mas os problemas podem não acabar aí: há indícios de que o malware apaga dados em vez de criptografá-los, o que impede a recuperação.

A informação vem de Matt Suiche, especialista em segurança digital e fundador da Comae Technologies. Ele publicou no blog da empresa uma análise que indica que o Petya não é um ransomware, mas um wiper, ou seja, um malware que apaga arquivos e, assim, causa danos permanentes. A Kaspersky chegou à mesma conclusão.

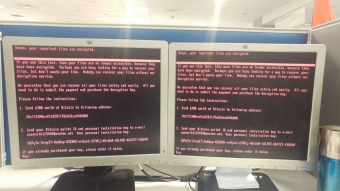

Pelo menos em boa parte dos casos, os computadores infectados pelo Petya exibem uma mensagem exigindo um pagamento de US$ 300 em bitcoins para que os arquivos sequestrados sejam liberados. Mas, se o malware for mesmo um wiper, esses dados não serão recuperados.

Via de regra, a orientação dada por especialistas em segurança é a de só fazer pagamento de resgate em último caso, pois nunca há garantia de que os dados serão recuperados ou que outras exigências não serão feitas. Apesar disso, os casos em que arquivos foram mesmo liberados depois do pagamento são numerosos.

Para muitos criminosos, não costuma haver vantagem em mentir porque eles sabem que, se não devolverem os arquivos, outras vítimas entenderão que não adianta pagar. Isso pode abalar seriamente esse “modelo de negócio”. Como o próprio Suiche ressalta, “o objetivo de um ransomware é gerar dinheiro”.

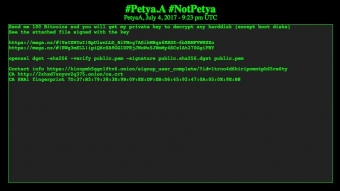

Se é assim, não é um tiro no pé o Petya apagar dados, ainda mais se considerarmos o alcance que o malware está tendo? Outro detalhe estranho é a notícia de que várias vítimas fizeram pagamentos, mas não conseguiram recuperar os dados por conta da desativação do email dos criminosos — por que eles não forneceram outro endereço?

Suiche explica que o Petya que infectou massivamente computadores, especialmente na Europa, é uma variação de um ransomware verdadeiro. Ele acredita que o malware foi modificado para apagar dados com o objetivo de causar transtornos, meramente. A mensagem exigindo resgate seria, portanto, uma distração.

Para quê? Não está claro. Uma teoria é a de que a verdadeira intenção do grupo responsável pelo malware é sabotar instituições ucranianas por razões políticas. Outros países teriam sido afetados apenas para atrair atenção da mídia para o assunto.

![O que é e como usar o iCloud Keychain [Chaves]](https://files.tecnoblog.net/wp-content/uploads/2020/04/icloud-keychain-340x191.jpg)

![O que são cookies? [como limpar, ativar e bloquear]](https://files.tecnoblog.net/wp-content/uploads/2019/08/sesame-street-cookie-monster-340x191.gif)