Saiba se o Windows está imune ao WannaCry e tire dúvidas: pacotão

Se você tem alguma dúvida sobre segurança da informação (antivírus, invasões, cibercrime, roubo de dados etc.) vá até o fim da reportagem e utilize o espaço de comentários ou envie um e-mail para g1seguranca@globomail.com. A coluna responde perguntas deixadas por leitores no pacotão, às quintas-feiras.

O pacotão da coluna Segurança Digital de hoje é especial para responder as perguntas relacionadas ao vírus WannaCry. Confira as perguntas enviadas por leitores, e também as respostas.

1. Como saber se a atualização foi instalada?

Meu Windows é o 10. Como verificou a atualização lançada dois meses atrás? Não sei se está atualizado. Verifiquei o Firewall está ativo e Ok

Hemmily

Gostaria de saber qual o nome da atualização no windows 10 que corrige a brecha de segurança contra o vírus WannaCryptor.

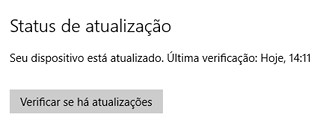

Luiz Claudio Esta não é a maneira certa de encarar essa questão. Não é importante se uma ou outra atualização específica está instalada. O importante é saber se todas as atualizações disponíveis estão instaladas (foto).

Esta não é a maneira certa de encarar essa questão. Não é importante se uma ou outra atualização específica está instalada. O importante é saber se todas as atualizações disponíveis estão instaladas (foto).

Para isso, basta acessar o painel de atualizações do Windows (Windows Update), seja em Configurações > Atualizações e segurança ou no Painel de Controle (Windows 7).

É possível identificar atualizações específicas através de um código iniciado com "KB". Porém, o número é diferente dependendo da versão do Windows. É muito trabalhoso. Apenas instale todas as atualizações disponíveis e assim tenha certeza que a atualização contra o WannaCry também foi instalada.

2. Como o vírus entra no computador?

Como este vírus afetou usuários que não tinham privilégios administrativos? Como funciona o exploit que ele explorou?

Qual a forma de infecção?

Alex Barbosa

Qual o meio em que o ransomware infecta a estação? Totalmente remota (o vírus se copia sem que o usuário tenha que abrir ou executar nada)? Ou ele chega por meio de anexos maliciosos e a partir daí se for executado se espalha?

Outra dúvida é: depois de instaladas as correções e atualizações, caso o ransomware chegue a uma estação, e seja executado, a atualização impede a proliferação pela rede ou apenas impede a utilização do protocolo falho (o vírus se espalharia da mesma forma)?

Rodrigo Gonçalves

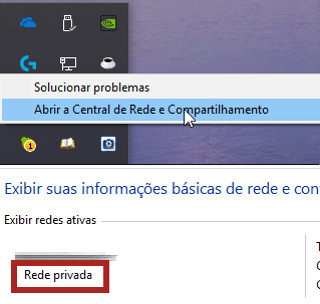

Para entender como o vírus se espalha, é interessante separar a brecha em si do vírus WannaCry. Antes, um esclarecimento que vale para muitas pessoas: o compartilhamento de arquivos do Windows (que o WannaCry ataca) só fica exposto caso você tire sua rede da configuração "pública" e defina a rede como "privada" (doméstica ou trabalho, dependendo da versão do Windows). Em redes públicas, todo o compartilhamento é bloqueado por padrão. Ter uma rede privada não é ruim quando isso é necessário, mas muitas pessoas usam uma rede pública - que é mais restritiva - e não sabem.

Antes, um esclarecimento que vale para muitas pessoas: o compartilhamento de arquivos do Windows (que o WannaCry ataca) só fica exposto caso você tire sua rede da configuração "pública" e defina a rede como "privada" (doméstica ou trabalho, dependendo da versão do Windows). Em redes públicas, todo o compartilhamento é bloqueado por padrão. Ter uma rede privada não é ruim quando isso é necessário, mas muitas pessoas usam uma rede pública - que é mais restritiva - e não sabem.

A contaminação independe dos direitos do usuário logado, Alex, porque o serviço de compartilhamento de arquivos tem privilégios totais. Usar o Controle de Contas de Usuário ou um usuário limitado não impede a contaminação. Isso vale para o WannaCry e qualquer praga digital que utilizar essa brecha no futuro.

E sim, Rodrigo, o vírus é capaz de contaminar computadores automaticamente, sem abrir ou executar nada. Basta que o computador não tenha atualização instalada e esteja com o compartilhamento de arquivos exposto para o sistema que lança o ataque.

Ou seja, se o compartilhamento estiver exposto para a internet, qualquer pessoa na internet pode atacar o computador. Se estiver exposto na rede interna, só poderá sofrer ataques da rede interna. É claro que, se um único computador da sua rede estiver exposto, ele depois poderá contaminar o resto da sua rede. Isto também vale para o WannaCry e qualquer vírus que utilizar a mesma falha no futuro.

Acreditava-se inicialmente que o vírus foi espalhado por e-mail, mas isso não foi confirmado. No momento, tudo indica que apenas a brecha foi utilizada. A atualização impede o computador de ser atacado por meio dessa brecha - é uma medida preventiva. Como o WannaCry não utiliza outros métodos para se espalhar, o computador fica imunizado. Mas outros vírus no futuro podem combinar outros meios de infecção, inclusive os mais tradicionais, que requerem ação da vítima, como arquivos em compartilhamentos e e-mail.

3. Ele pode criptografar arquivos 'em nuvem'?

Gostaria de saber se o WanaCriptor poderia criptografar os arquivos de uma pasta na nuvem como o DropBox através do aplicativo do Windows? E se esta alteração nos arquivos locais do Windows se espalharia para os arquivos da nuvem, impossibilitando a recuperação dos mesmos?

Adriano

Sim. Se houver sincronização com uma pasta local, os arquivos em nuvem serão criptografados e as mudanças serão sincronizadas. Note que alguns serviços de nuvem oferecem meios para acessar versões anteriores de alguns arquivos ou de recuperar arquivos apagados.

Esta dúvida já foi respondida de forma detalhada aqui:

Um vírus de resgate pode destruir os arquivos armazenados em 'nuvem'?

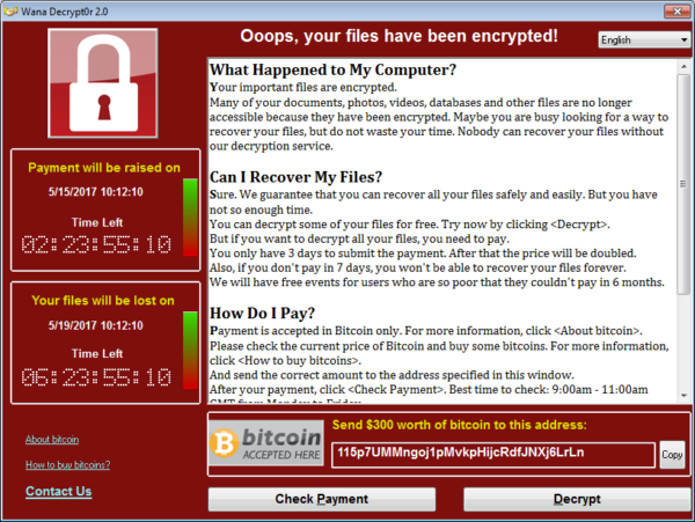

Tela do vírus WannaCry pedindo resgate de US$ 300. (Foto: Reprodução)

4. Tem atualização para Windows 7?

E o Windows 7, não possui atualização SMBv1? No catalogo não possui.

Fábio

Windows 7 precisa ser atualizado?

Margareth

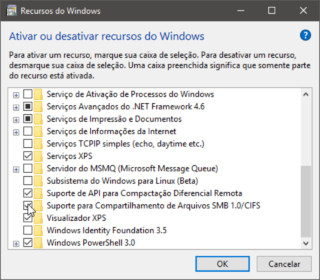

O Windows 7 é o que mais requer a atualização, pois foi o principal sistema atacado. Utilize o Windows Update no Painel de Controle e instale todas as atualizações pendentes, sem exceção. Quando o sistema informar que todas as atualizações foram instaladas, você pode ter certeza que a correção que elimina a brecha do WannaCry também foi corrigida. Quanto à opção no "Ativar ou desativar recursos do Windows", que foi mostrada nesta coluna como medida preventiva (foto), ela não existe no Windows 7 para ser desativada.

Quanto à opção no "Ativar ou desativar recursos do Windows", que foi mostrada nesta coluna como medida preventiva (foto), ela não existe no Windows 7 para ser desativada.

Ainda é possível desativar o SMBv1 no Windows 7, mas o procedimento é mais complicado e a coluna não vai recomendá-lo. A Microsoft tem um documento técnico a respeito, mas a orientação é voltada para técnicos e especialistas.

5. Existe antivírus?

Tem algum antivírus que pode ser usado ou algum software para evitar este novo vírus

Samuel

O antivírus não é tão relevante na proteção contra vírus de resgate, como é o caso do WannaCry. As medidas realmente relevantes são:

1. Manter o sistema operacional e aplicativos (principalmente o navegador web) atualizados;

2. Realizar backup (cópia de segurança para mídia externa) dos seus arquivos;

3. Ter cuidado ao abrir arquivos que chegam por e-mail, inclusive documentos que solicitem permissões para executar "macros".

Antivírus ainda são necessários e muito importantes para outros tipos de pragas digitais, especialmente as que roubam informações pessoais.

6. Macro?

O que é uma macro?

Luan

Macros são pequenos códigos executados dentro de arquivos do Office, como documentos do Word e planilhas de Excel. Macros são extremamente poderosas para automatizar tarefas, mas elas também são capazes de executar código no computador.

Como muitos vírus de resgate são espalhados por meio de documentos com macro, acreditava-se no início que o WannaCry também teria sido disseminado com esses documentos. Essa informação não se confirmou, mas ainda é preciso ter cuidado para não ser infectado pelos vários outros vírus que usam essa técnica e têm o mesmo impacto que o WannaCry.

O pacotão da coluna Segurança Digital vai ficando por aqui. Não se esqueça de deixar sua dúvida na área de comentários, logo abaixo, ou enviar um e-mail para g1seguranca@globomail.com. Você também pode seguir a coluna no Twitter em @g1seguranca. Até a próxima!